1.Вступ Протягом останніх кількох років хмарні обчислення набули широкого застосування і надали мільйонам користувачів широкий спектр можливостей, зокрема віддалено керувати даними, які водночас можуть бути доступними з будь-якого місця і при цьому без найменшої уяви про їх інфраструктуру.

Віддалене зберігання даних є, мабуть, найважливішим з хмарних сервісів, бо звільняє користувачів від турбот про засоби і методи збереження своїх даних. Разом з тим з самого початку появи технології хмарних обчислень багатьох користувачів непокоїло два суттєві питання:

1. Надійність зберігання своїх даних.

2. Конфіденційність своїх даних.

За класифікацією NIST існують чотири основні моделі розгортання: приватна, спільна, публічна та гібридна хмари. Ці моделі суттєво відрізняються правами власності, інфраструктурою, технологічними аспектами та іншими факторами, однак всіх їх об’єднують проблеми збереження даних та забезпечення їх конфіденційності. Одна з найбільш гострих проблем хмарних сховищ є проблема самого обсягу цих сховищ та достовірність наданих даних. Дедуплікація даних.

2.Дедуплікація даних Практично усім користувачам притаманно записувати свої дані у вигляді файлів, причому для кожного файлу існує декілька версій, які можуть незначною мірою відрізнятися одна від одної. Однак, при цьому кожна з версій вимагає для себе відповідного обсягу пам’яті хмарного сховища. В цілому це породжує проблему переповнення сховищ та здорожчання використання хмарних сховищ. Вирішення цієї проблеми було знайдено шляхом реалізації моделі дедуплікації даних. Наразі відомі два варіанти:

• Дедуплікація даних на боці клієнта: називається дедуплікацією на основі джерела, це усунення надлишків з даних перед їх передачею до місця резервного копіювання місце для зберігання та пропускну здатність.

• Дедуплікація даних на боці сервера: У цьому типі економиться лише місце для зберігання.

Загальна ідея технологій дедуплікації полягає у виявленні вже існуючих блоків даних при спробі внесення чергового пакету даних, зокрема при спробі розмістити чергову версію вже існуючого файлу. Коли користувач хмари намагається додати файл на хмарний сервер, власник хмарного сервісу перевіряє існування всього файлу, або деяких його файлових блоків на сервері зберігання. І у випадку співпадіння даних цього блоку, тобто фактичної копії вже існуючого блоку, має відхилити її розміщення[1]. В загальному вигляді дедуплікація передбачає наступні кроки:

• Розбиття на фрагменти: Файли поділяються на менші частини (фрагменти). Хешування (відбитки): Для кожного фрагмента генерується унікальний хеш (відбиток).

• Індексування/Порівняння: Хеш перевіряється в базі даних існуючих хешів; якщо він збігається, фрагмент є дублікатом.

• Запис/Зберігання: У сховище записуються лише унікальні фрагменти з вказівниками на існуючі копії.

На нашу думку технологія блокчейн може бути корисною для забезпечення конфіденційності даних в хмарних сховищах.

3.Блокчейн Блокчейн є порівняно новою технологією, яку в першу чергу пов’язують з криптовалютою Bitcoin. Блокчейн – це інструмент усунення посередництва. І саме це є головним фактором забезпечення конфіденційності даних. Зберігання даних здійснюється на кількох серверах, що передбачає складність атаки, хоча відомі успішні атаки на мережі Bitcoin[Микита]. Застосування технології блокчейн інших сферах ще не такі розповсюджені, в даній роботі пропонується її застосування для конфіденційності при дедуплікації в хмарних сховищах. Блокчейн складається з кількох згенерованих блоків, організованих у зв'язаний список. Кожен блок пов'язаний з попереднім через унікальний криптографічний ідентифікатор (хеш) попереднього блоку, який називається батьківським блоком. Блокчейн здатний ефективно забезпечити цілісність та автентичність обмінюваних даних, а особливо можливість аудиту, забезпечуючи високий рівень приватності, де хмарні дані обробляються та зберігаються за короткий час.

Хмарне сховище складається з набору віртуальних машин. Це можна успішно застосувати для структури даних блокчейн. Для хмарного сховища модель блокчейна можна розглядати як базу даних, яка зберігає всю інформацію про файл у вигляді блоків. Ця база даних служить базою даних журналювання, що забезпечує функцію аудиту цілісності даних, яка діє на основі дерева Меркла, що згенероване з файлових блоків.

Серед джерел загроз конфіденційності в хмарі є необхідність аудиту даних.

Як правило завдання аудиту делегуються зовнішній компетентній особі,

яка є стороннім аудитором. Запити на аудит надсилаються безпосередньо користувачами до виконавця аудиту.

Аудитор має право тільки перевіряти цілісність файлів, але йому заборонено мати доступ до вмісту цих файлів. А власник сховища має право бачити вміст даних, але зобов'язаний виконувати кроки, необхідні для процесу аудиту. При цьому як постачальник послуг по наданню хмарного сховища, так і аудитор не є повністю довіреними суб’єктами. Аудитор може бути зацікавлений в вмісті даних, а власник сховища може навмисно, чи ненавмисно порушити цілісність даних якогось власника даних. Наприклад, заради економії місця у сховищі видалити частину даних, які на його думку ніколи не використовувались. При цьому може використовувати автентичну пару блоків даних як заміну запитуваних блоків даних, щоб просто пройти аудит.

Метод, який дозволяє розв’язати ці дві взаємопов’язані задачі полягає у наступному.

1. Дедуплікація відбувається на стороні сервера яка усуває дублювання даних.

2. Конфіденційність даних забезпечується шляхом застосування модифікованого дерева Меркла, яке надасть можливість аудитору перевірити цілісність даних просто перевіривши правильність ланцюга блоків, а не їх зміст.

3. Цілісність даних охоронятиме базова логіка блокчейн реєстру, оскільки кожна зміна буде викликати зміни хеш-ідентифікатори наступних блоків.

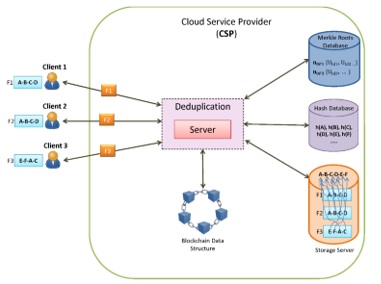

З цією метою необхідно модифікувати дерево Меркла шляхом заміни транзакцій притаманним мережі Bitcoin на файлові блоки[3]. Кожен файл породжує хеш-дерево Меркла. Таким чином модифіковане хеш-дерево Меркла дозволяє отримати хеш-ідентифікатори усіх файлових блоків, пов'язаних з цим блоком. На Рис. 1 показана архітектура підтримки цілісності та конфіденційності у хмарному сховищі з використанням технології блокчейн.

Реалізації цієї досить складної методики потребує відповідної програмної розробки на базі агентного підходу, або технології мікросервісів.

Рис.1 Архітектура контролю цілісності та конфіденційності даних в хмарному сховищі.

Висновки

У цій статті представлено підхід до ефективного управління дедуплікацією даних на стороні сервера хмарного сховища та забезпечення цілісності і конфіденційності даних при зміні записів та аудиті. Методологія грунтується на властивостях блокчейн реєстра з модифікованим деревом Меркла. Програмна реалізація має бути виконана з використанням агентного підходу.

Список літератури

1) Introduction to Data Deduplication. (2008). Retrieved 28, 2019, from https://www.petri.com/data-deduplication-introduction .

2) Топчій , М., & Гальчинський , Л. (2022). ПІДВИЩЕННЯ РІВНЯ БЕЗПЕКИ СМАРТ-КОНТРАКТІВ В МЕРЕЖІ ETHEREUM ВІД ШАХРАЙСТВА ЗА РАХУНОК ВИКОРИСТАННЯ РЕВЕРСИВНИХ ТОКЕНІВ. Collection of Scientific Papers «ΛΌГOΣ», (November 11, 2022; Paris, France), 71–77. https://doi.org/10.36074/logos-11.11.2022.20.

3) EL GHAZOUANI, M., EL KIRAM, M. A., & Er-Rajy, L. (2022). Blockchain & Multi-Agent System: A New Promising Approach for Cloud Data Integrity Auditing with Deduplication. International Journal of Communication Networks and Information Security (IJCNIS), 11(1). https://doi.org/10.17762/ijcnis.v11i1.3880 (Original work published April 19, 2019).

|